Une plateforme globale

Préconfigurée

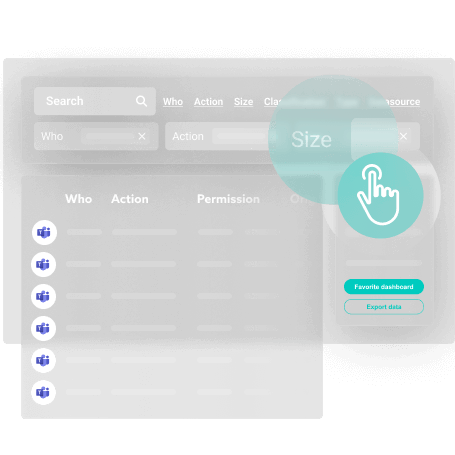

Temps réel

Informations centralisées

Hybride

La plateforme de monitoring IDECSI collecte et analyse les logs d’accès, les objets techniques, les permissions et les autorisations définis sur chaque fichier. Elle couvre l’ensemble des utilisateurs et des ressources (collaboratives, messageries, stockages) cloud et on-premise pour une protection avancée de vos environnements.

Supervisez les accès, droits, partages et configurations de vos données et améliorez votre visibilité dans une seule et même interface.