Optimiser le coût de stockage dans M365

En savoir plus

Optimiser le coût de stockage dans M365

En savoir plus

Gérer les accès externes dans M365

En savoir plus

Sensibiliser vos utilisateurs aux risques M365

En savoir plus

Assurer la conformité réglementaire dans M365

En savoir plus

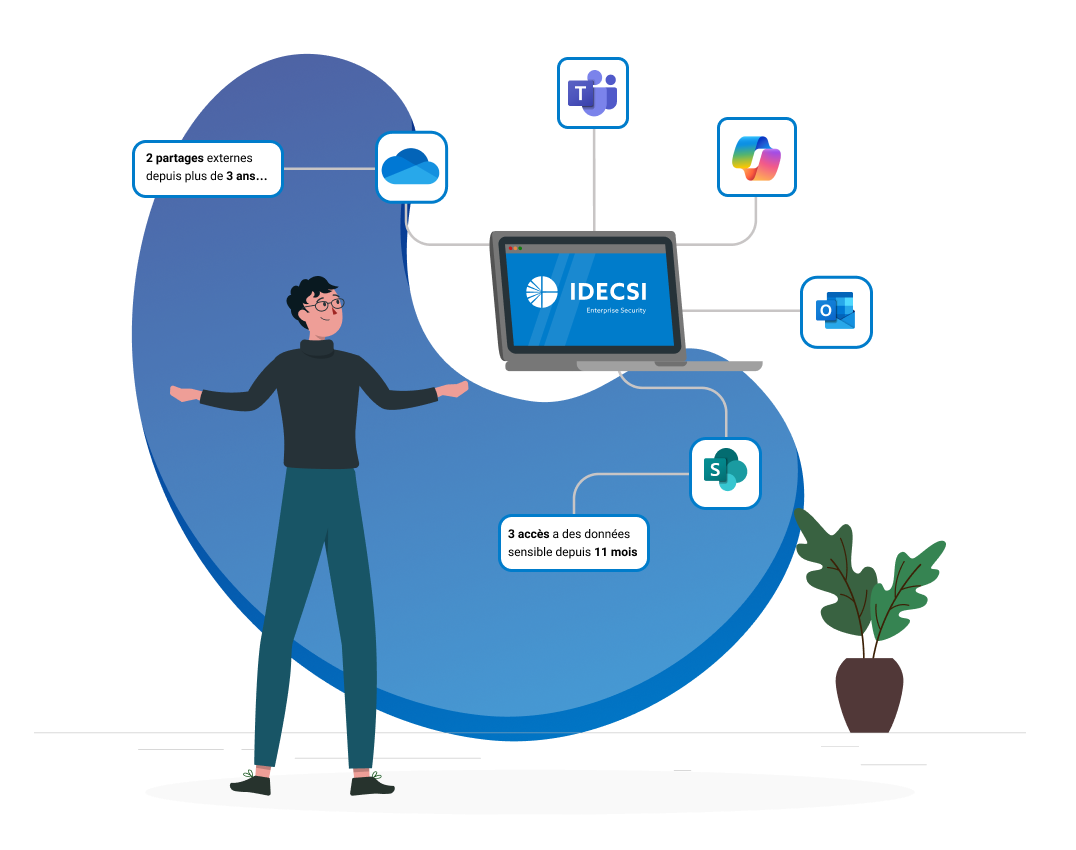

Gagner en visibilité sur M365

En savoir plus

Eviter la surexposition des données sensibles sur M365

En savoir plus

Préparez votre tenant à Copilot M365

En savoir plus

Faciliter la remédiation des risques

En savoir plus